1. 什么是ARP? ARP(AddressResolutionProtocol)地址解析协议用于将计算机的网络IP地址为物理MAC地址。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以通信的顺利进行。在每台安装有TCP/IP协议的电脑里都有一个ARP缓存表,的IP地址与MAC地址请看如下

1. 什么是ARP?

ARP(AddressResolutionProtocol)地址解析协议用于将计算机的网络IP地址为物理MAC地址。ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以通信的顺利进行。在每台安装有TCP/IP协议的电脑里都有一个ARP缓存表,的IP地址与MAC地址是一一对应的,如果系统ARP缓存表被修改不停的通知路由器一系列错误的内网IP或者干脆伪造一个假的网行的话,网络就肯定会出现大面积的掉线问题。ARP在现今的网络中频频出现,有效的防范ARP形式的网络已成为确保网络畅通必要条件。

2. ARP的原理。

我在网上找到了一段很生动的描述:

通常主机在发送一个ip包之前,它要到该转换表中寻找和ip包对应的mac地址。如果没有找到,该主机就发送一个ARP包,看起来象这样子:

我是主机... , mac是xx ,ip为...xx1的主机请告之你的mac来

ip为...xx1的主机响应这个,应答ARP为:

我是...xx1,我的mac为x2

于是,主机刷新自己的ARP缓存,然后发出该ip包。

了解这些常识后,现在就可以谈在网络中如何实现ARP了,可以看看这样一个例子:

一个入侵者想非法进入某台主机,他知道这台主机的防火墙只对192.0.0.3(假设)这个ip23口(telnet),而他必须要使用telnet来进入这台主机,所以他要这么做:

1、他先研究192.0.0.3这台主机,发现这台95的机器使用一个oob就可以让他死掉。

2、于是,他送一个洪水包给192.0.0.3的139口,于是,该机器应包而死。

3、这时,主机发到192.0.0.3的ip包将无法被机器应答,系统开始更新自己的arp对应表。将192.0.0.3的项目搽去。

4、这段时间里,入侵者把自己的ip改成192.0.0.3

5、他发一个ping(icmp 0)给主机,要求主机更新主机的arp转换表。

6、主机找到该i192.168.1.23p,然后在arp表中加入新的ip-->mac对应关系。

7、防火墙失效了,入侵的ip变成的mac地址,可以telnet了。

有人也许会说,这其实就是冒用ip嘛。是冒用了ip,但决不是ip,ip的原理比这要复杂的多,实现的机理也完全不一样。

3. 实战ARP

我给大家演示一下ARP入侵是如何实现的。给大家揭开这个谜团。当然,只是一笔带过,这篇文章只是让大家识别并防范。决不会教大家利用并入侵。

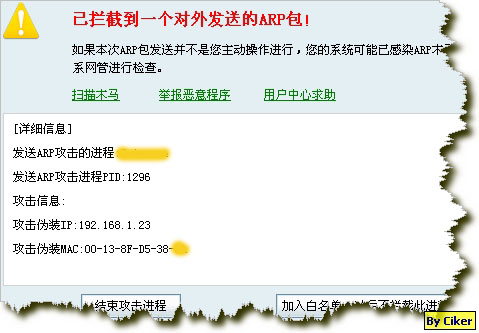

图一,防火墙拦截了我本机发出的真实ARP信息(IP:192.168.1.23):

图六,ARP之后的百度。其实访问的是我制作的假站点。利用图四的文件,加上一句话,便于区分。如果不加上那段文字,你能发现是假的么?如果在页面里放一个width和height都为0的iframe呢?或者是其他恶意代码:

tags:192.168.1.23